De Nombreuses Anciennes Clés Différentes De Différentes Serrures, Dispersées De Manière Chaotique, À Plat. Trouver La Bonne Clé, Le Cryptage, Le Concept. Clés En Laiton Vintage Rétro Sur Fond Noir, Espace De

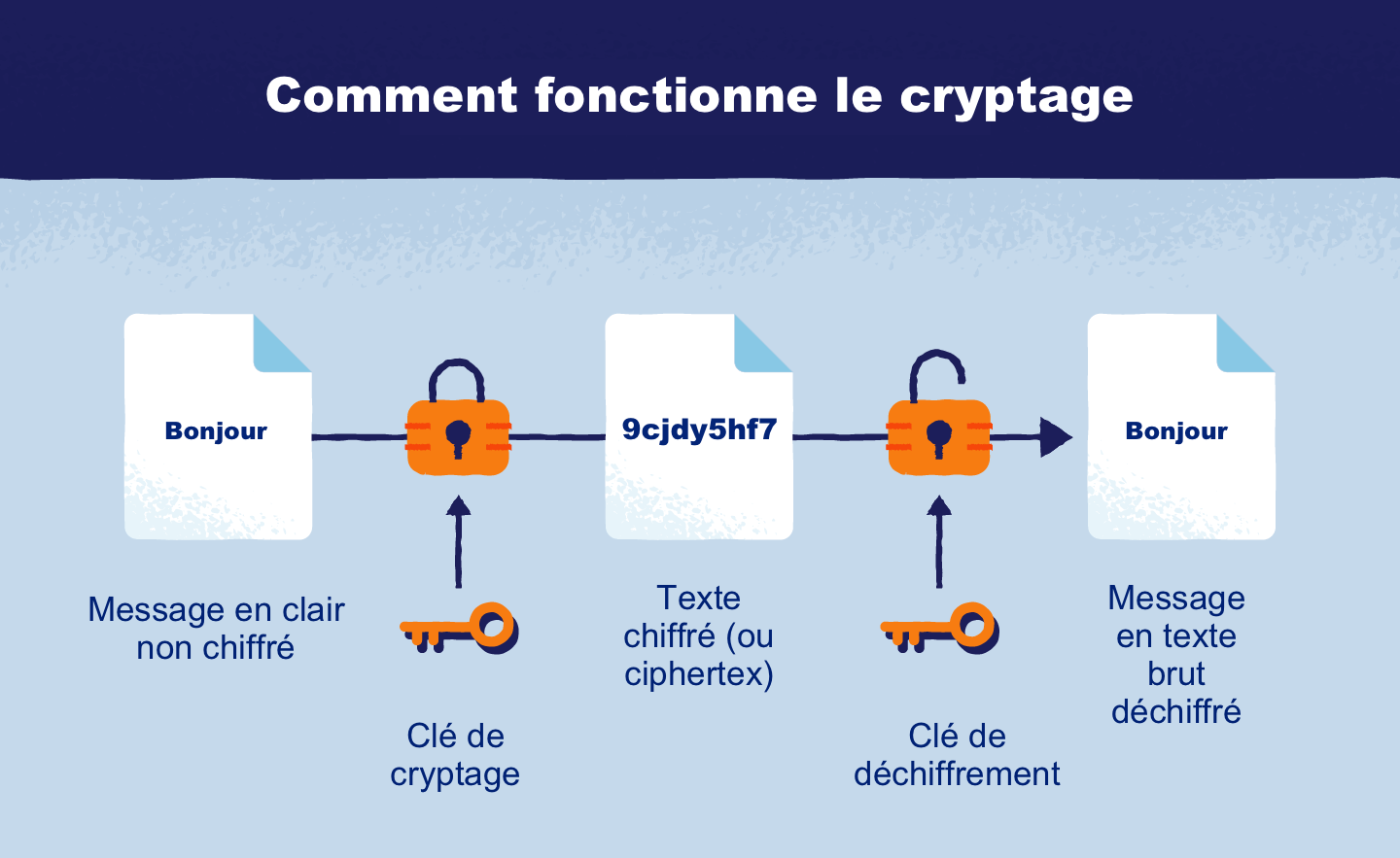

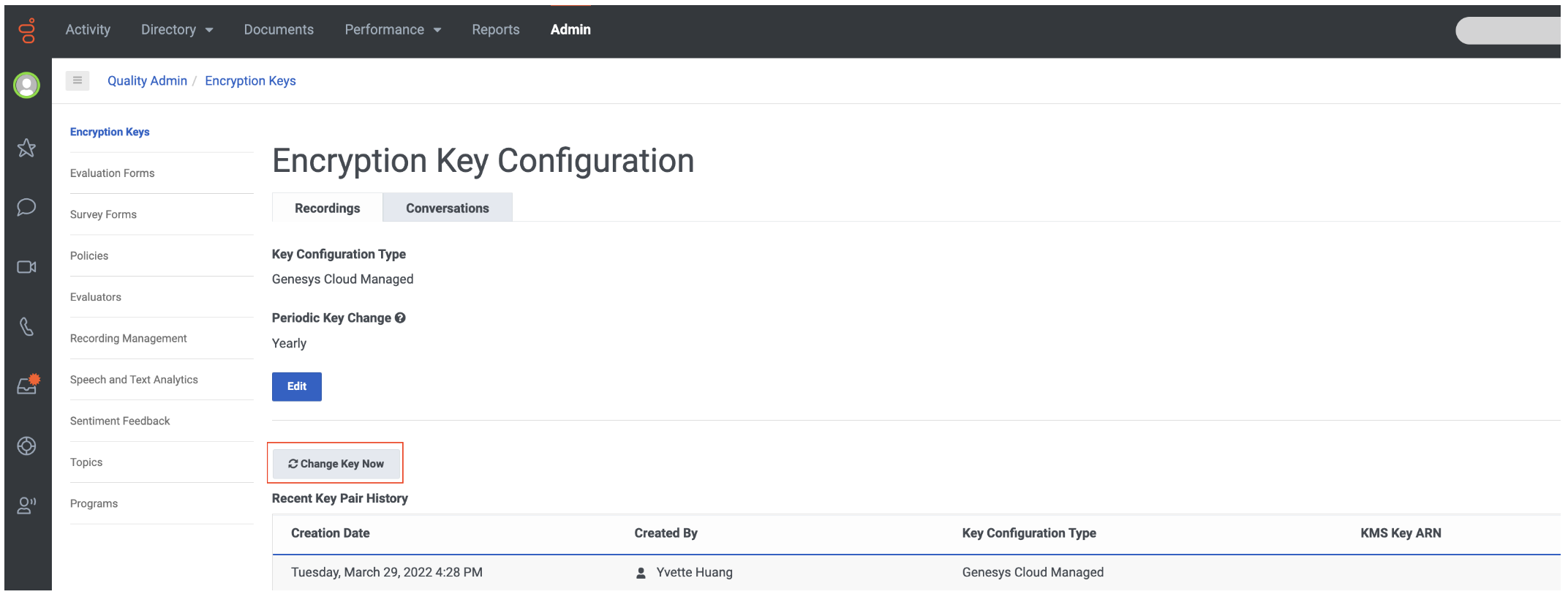

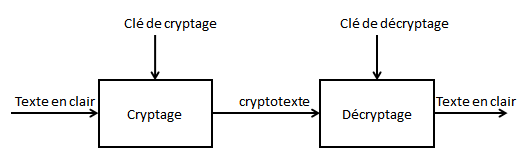

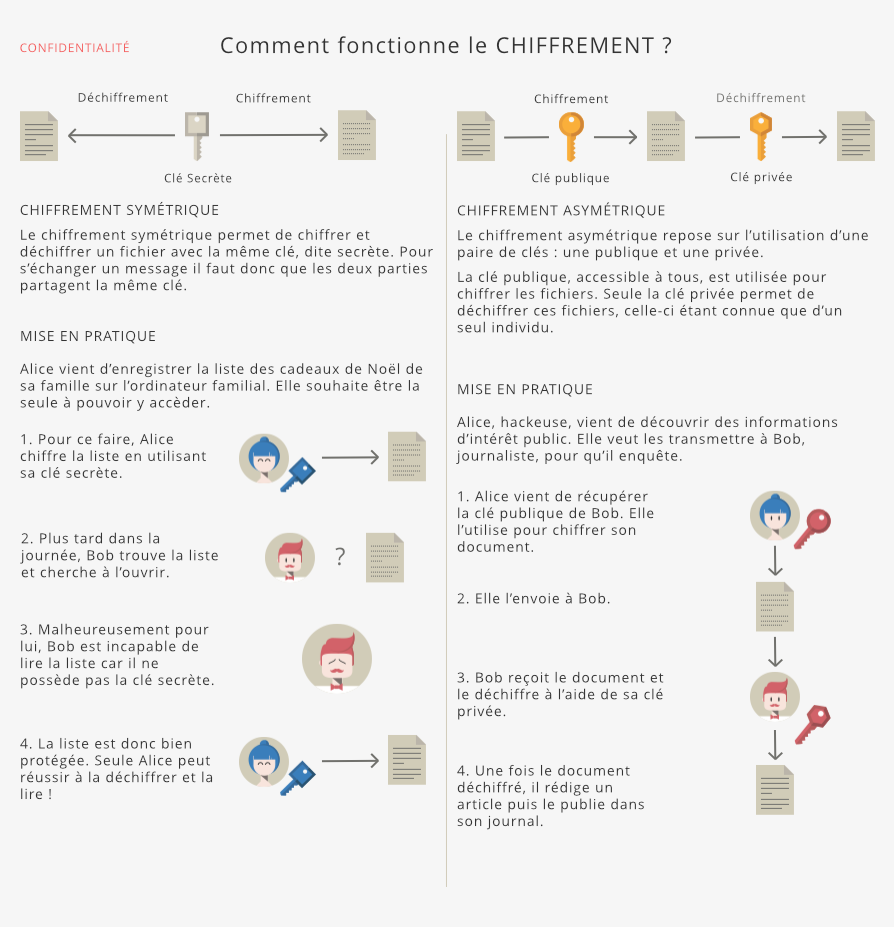

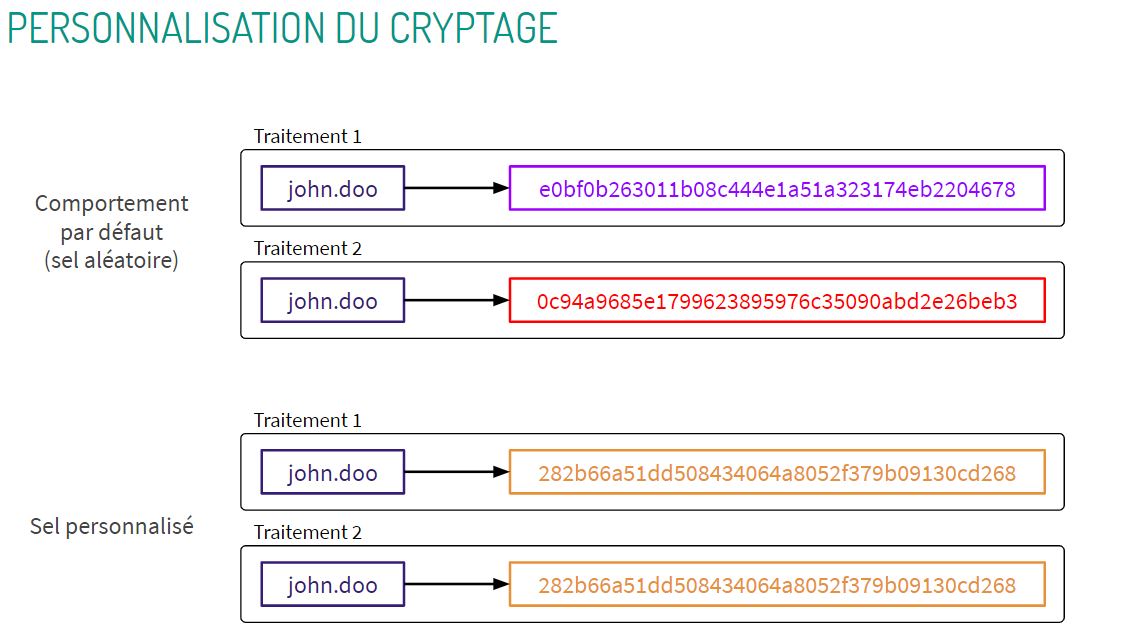

FAQ: Comment utiliser une clé de chiffrement personnalisée lors d'un traitement dans ezPAARSE ? – BLOG ezPAARSE